فضائح الخصوصية تلاحق الشركات الكبرى.. كيف تُباع بيانات المستخدمين دون علمهم؟

- منصات عملاقة تحت المجهر.. انتهاكات الخصوصية تتصدر المشهد العالمي

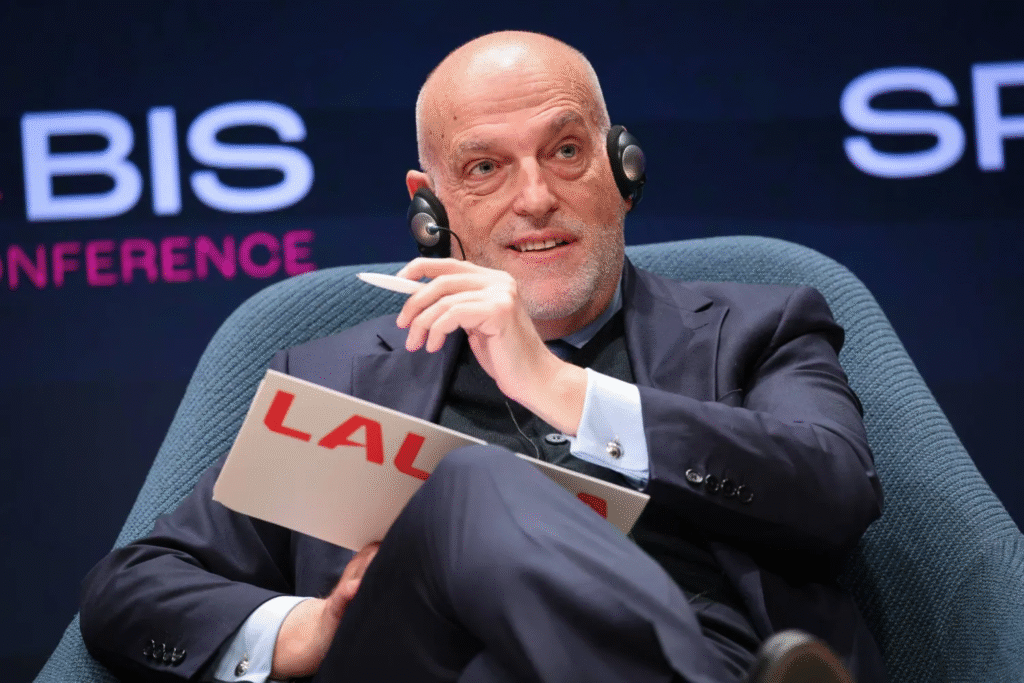

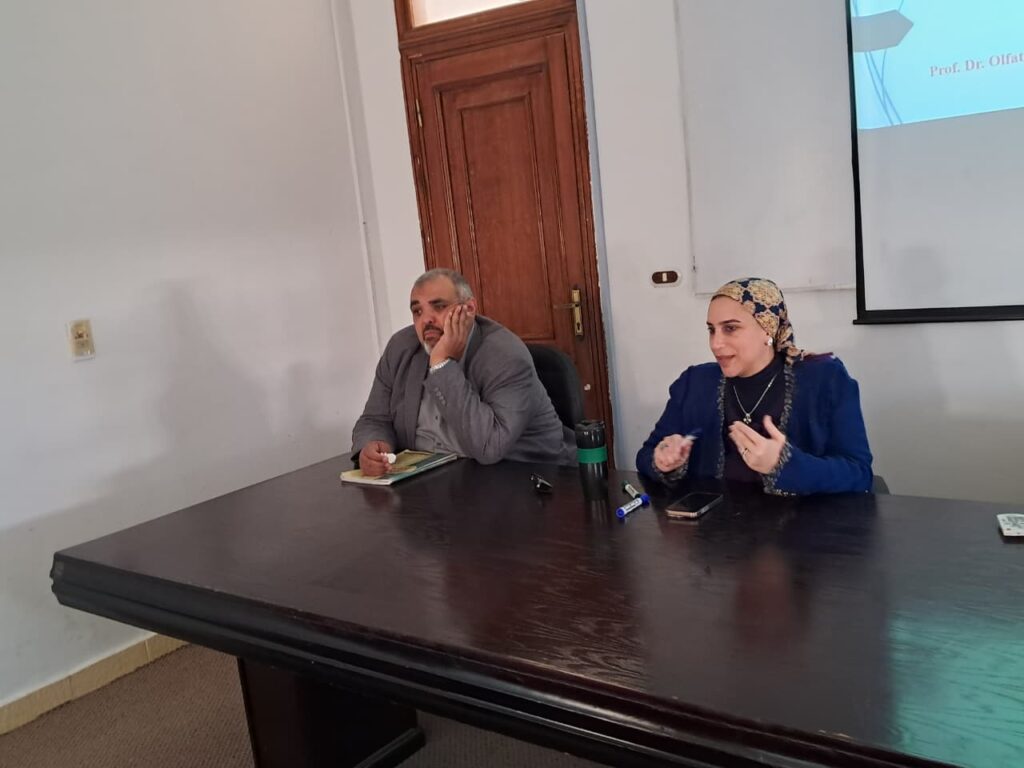

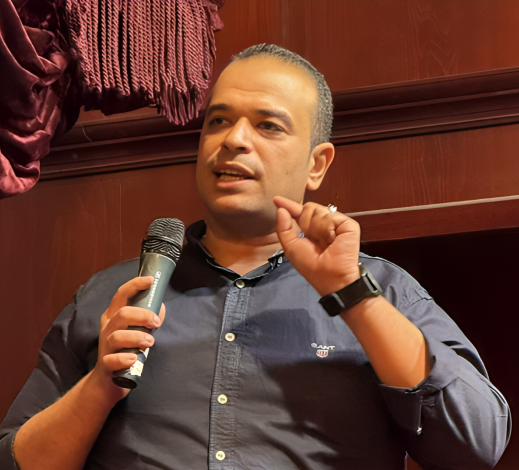

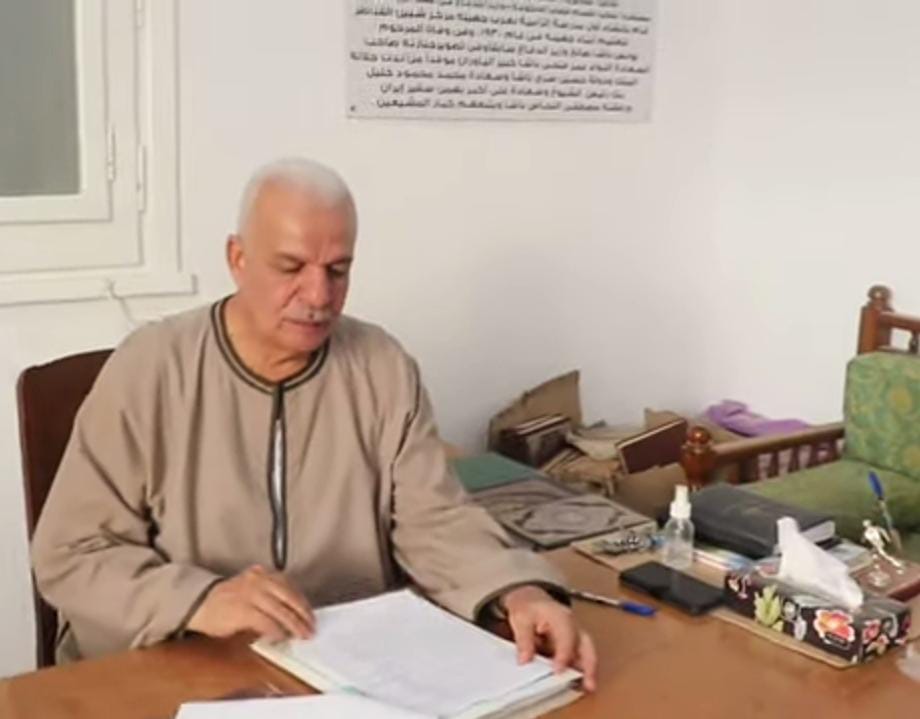

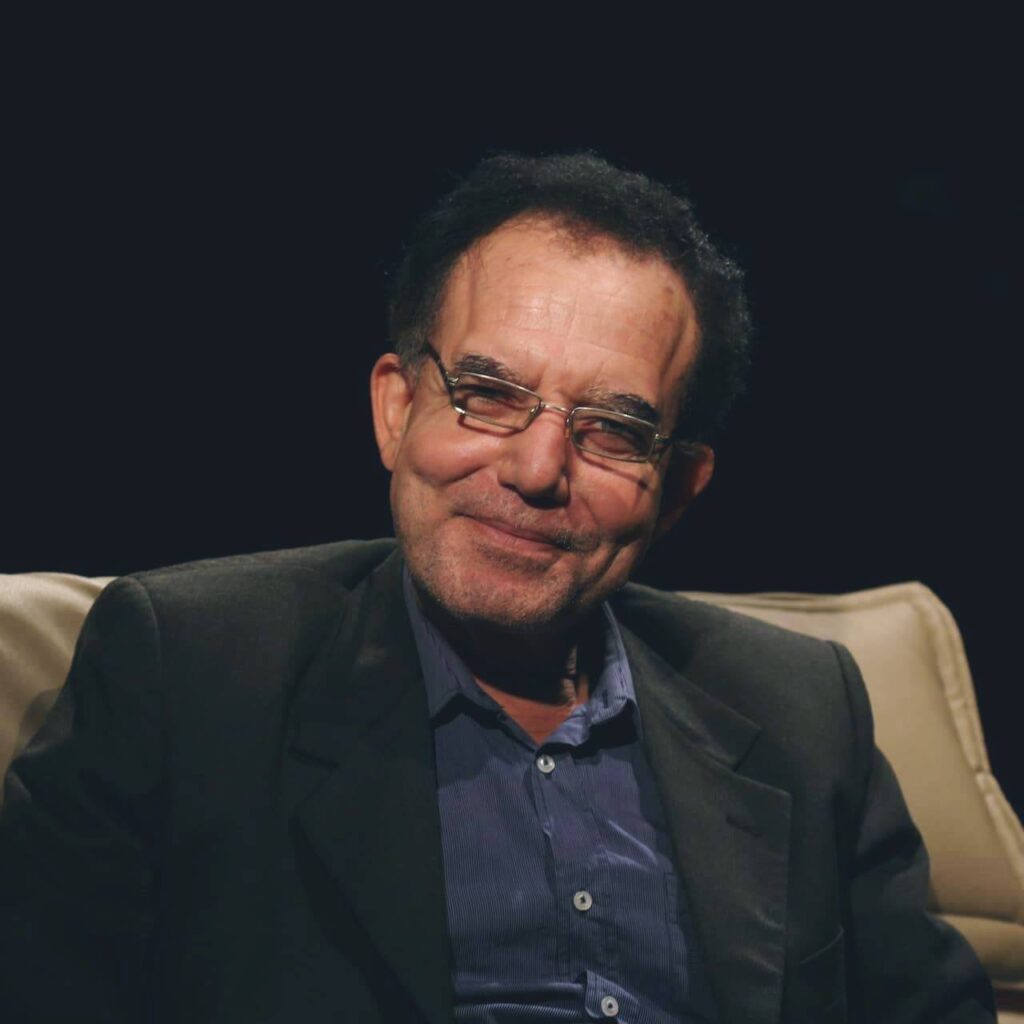

- عمرو صبحي: استخدام البيانات الشخصية في الحملات الإعلانية يُعتبر تجاوزًا أخلاقيًا وأمنيًا

- “الخصوصية أولًا“.. كيف أجبرت قوانين GDPR الشركات على مراجعة سياساتها؟

كتب: إبراهيم نور، سارة احمد

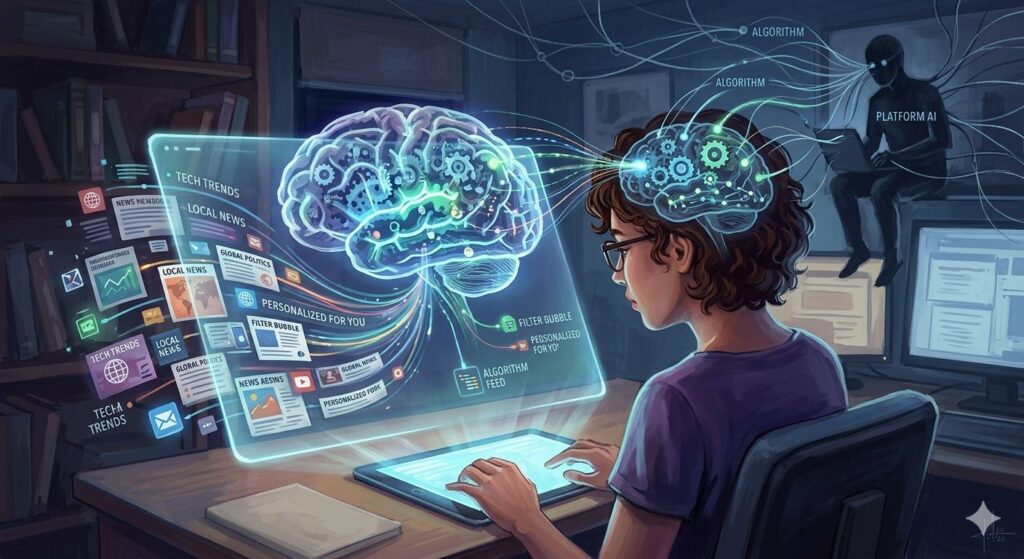

مع تطور التكنولوجيا في الوقت الحالي، وثورة الذكاء الاصطناعي، تزداد المخاطر الرقمية؛ حيث أصبحت البيانات الشخصية من أثمن الأصول التي تجمعها الشركات الكبرى؛ مثل: “فيسبوك، جوجل، أمازون”، وغيرها من الشركات، التي تُقدم الخدمات بشكلٍ شبه مجانيٍ بالكامل، ومع تزايد أعداد المُستخدمين تزداد البيانات التي تجمعها الشركات، وتستخدم هذه البيانات بطرقٍ عديدة، لا يعلم عنها المُستخدم أي شئٍ.

وتعتمد هذه الشركات على تقنياتٍ مُتطورة؛ مثل: تتبع ملفات تعريف الارتباط (cookies)، وتحليل البيانات الكبيرة، وأنظمة التتبع الجغرافي؛ لجمع معلومات دقيقة حول سلوك المُستخدمين واهتماماتهم، دون الحصول على موافقة واعية منهم.

من AOL إلى Yahoo وميتا.. كيف بدأ الأمر؟

منذ نشأة الإنترنت، حتى يومنا هذا، تمكن القراصنة من عمل هجماتٍ سيبرانية على كبرى شركات التكنولوجيا؛ مثل: “ميتا، ياهو، جوجل”، مما أدى إلى تسريب ملايين من بيانات المُستخدمين، كما أن تسريب البيانات في بعض الأحيان يكون ناتجًا عن أخطاءٍ في أنظمة الشركات كما يدعون، وفي عام 2006م، حدثت أول عملية تسريبٍ للبيانات، وأحدثت ضجة عالمية، وتغطية خبرية واسعة؛ حيث قامت شركة AOL بنشر مجموعة من بيانات البحث الخاصة بالمستخدمين تحت ذريعة أن هذه البيانات مجهولة الهوية، لكن تم إثبات أن هذه البيانات قابلة للتعقب وكشف هوية الأفراد.

تسريبات تاريخية للبيانات

وعلى مدار عقودٍ، تم اختراق أنظمة الشركات، وتسريب بياناتهم الشخصية، ومن أشهر عمليات الاختراق:

– تسريب بيانات Yahoo

بين عامي 2013 و2014م، تعرضت شركة Yahoo لهجماتٍ، أدت إلى اختراق مليارات الحسابات، وتضمن التسريب بيانات حساسة؛ مثل: “عناوين البريد الإلكتروني وكلمات المرور”.

– تسريب بيانات Equifax

وفي عام 2017م، أعلنت وكالة التقارير الائتمانية Equifax عن تعرضها لاختراقٍ أمنيٍ، أثر على بيانات ما يقارب 147 مليون شخصًا، شملت: “أرقام الضمان الاجتماعي، ومعلومات مالية حساسة”، مما أدى إلى تبعاتٍ قانونية واقتصادية كبيرة.

– تسريب بيانات Adobe

في عام 2013، تم اختراق بيانات شركة Adobe، مما أدى إلى تسريب معلومات أكثر من 150 مليون مستخدمًا، بما في ذلك: “أسماء المستخدمين، وكلمات المرور”.

تسريبات LinkedIn

شهدت منصة LinkedIn عمليات تسريب في عامي 2012م و2016م؛ حيث تم اختراق ملايين الحسابات، وبيانات المستخدمين.

تسريب فيس بوك

في عام 2019، تم تسريب بيانات أكثر من 533 مليون مستخدمًا لفيسبوك على المنتديات والمواقع غير الرسمية؛ شملت تفاصيل شخصية؛ مثل: “الأسماء، أرقام الهواتف، عناوين البريد الإلكتروني”.

تسريب تويتر سابقًا وواتساب

كما أن عام 2022م كان مليئًا بـ الهجمات السيبرانية، التي أدت إلى تسريب ملايين من بيانات المستخدمين أبرزها: نتيجة لثغرة أمنية في أنظمة X «تويتر سابقا»؛ حيث تمكن القراصنة من الاستيلاء على بيانات 5.4 مليون مستخدمٍ، وعرضها للبيع على الإنترنت، كما قام أحد القراصنة بتسريب بيانات 487 مليون مستخدمًا لـ واتساب (أرقام الهواتف) من 84 دولةً، وقامت شركة ميتا بمعاقبة 12 موظفًا؛ لقيامهم بسرقة حسابات المُستخدمين، وبيعها مقابل البيتكوين.

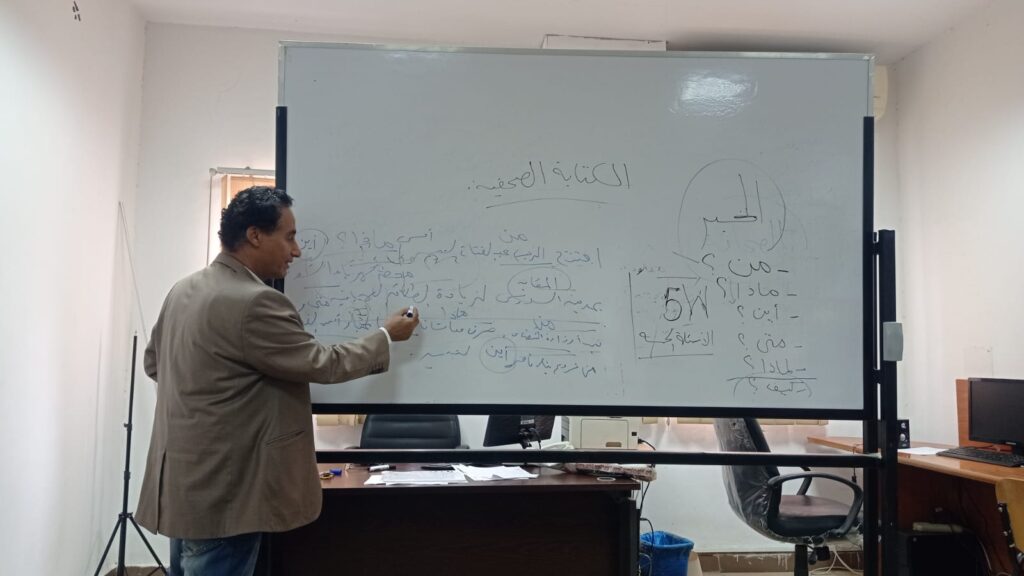

الوجه الخفي لتقنيات جمع البيانات

وتعرف عمليات جمع البيانات، بأنها العمود الفقري، وأهم مصادر الدخل للشركات الكبرى، لكن هذه البيانات تبقى مُعرضة باستمرارٍ للتسريب، أو لسوء الاستخدام؛ حيث قال عمرو صبحي، خبير أمن المعلومات، لـ “الشروق نيوز”، إن الشركات الكبرى تستخدم تقنيات؛ مثل: ملفات تعريف الارتباط (Cookies)، البكسلات (Pixel Tracking)، بصمات الأجهزة (Device Fingerprinting)، ومجموعات تطوير البرمجيات (SDKs)، بالإضافة إلى تقنياتٍ أكثر تعقيدًا؛ مثل: التتبع عبر التطبيقات (Cross-App Tracking)، ويمكن كشف هذه الآليات عبر أدوات الخصوصية؛ مثل: Privacy Badger وGhostier، أو من خلال تحليل حركة الشبكة باستخدام برمجيات؛ مثل: Wireshark.

وأضاف أن إخفاء الآليات داخل سياسات الخصوصية، غالبًا ما تكون طويلة ومعقدة، وتحتوي على مصطلحاتٍ قانونية يصعب على المستخدم العادي فهمها، وهذا يتيح للشركات إدراج تقنيات جمع البيانات بشكلٍ مُبهمٍ أو عامٍ، وبالتأكيد هناك نقصٌ واضحٌ في الشفافية بين ما يتم إعلانه للمستخدم، وما يتم تنفيذه فعليًا.

بيانات دقيقة

وفي سياق متصلٍ، قال “صبحي”، إن تأثير تقنيات جمع البيانات على تحليل سلوك المستخدمين، يسمح بجمع البيانات الدقيقة للشركات، وفهم عادات المستخدم، وتفضيلاته، وسلوكياته اليومية، وحتى توقع تحركاته المستقبلية، مما يُعزز من قدرتها على تقديم محتوىٍ وإعلاناتٍ موجهة بشكلٍ دقيقٍ للغاية.

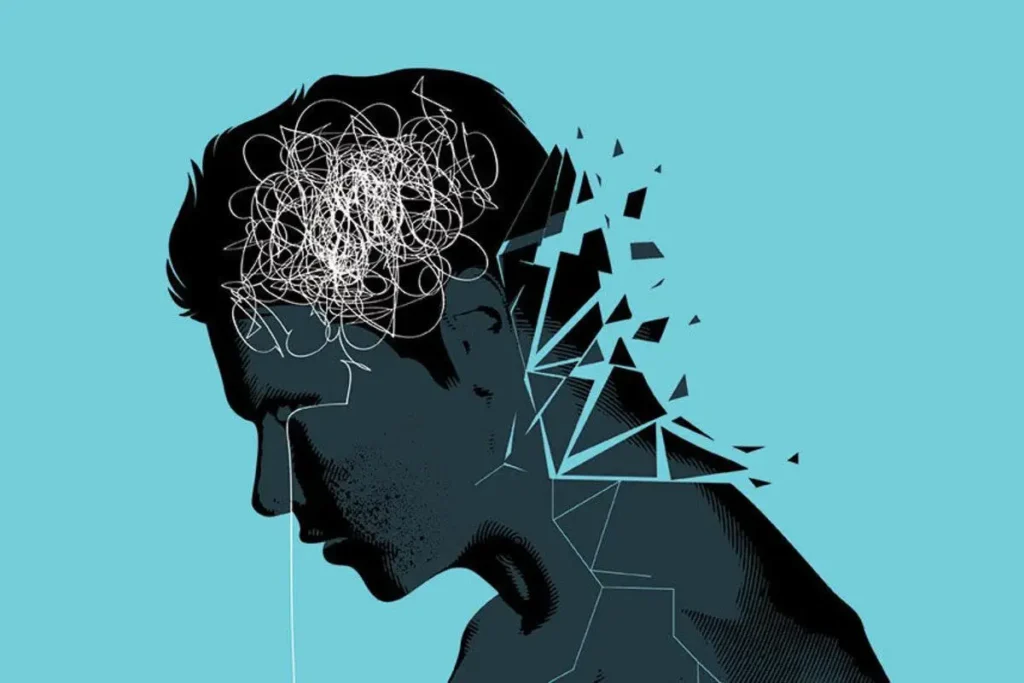

وتابع حديثه أن المخاطر المتعلقة بتحليل البيانات الدقيقة، تشمل: انتهاك الخصوصية، إمكانية إساءة استخدام البيانات (الابتزاز والاحتيال)، التمييز في تقديم الخدمات، أو حتى التأثير النفسي والسلوكي، من خلال الإعلانات الموجهة بشدة، كما أن تأثير استخدام الذكاء الاصطناعي يُزيد من دقة وفعالية تحليل البيانات، مما يُضاعف من قدرة الشركات على استهداف المستخدمين، وبالتالي يمثل تهديدًا إضافيًا للخصوصية، من خلال إمكانية التنبؤ، والتحكم في قرارات المستخدمين دون علمهم؛ مضيفًا أن توازن الخدمات المجانية، وحماية الخصوصية، يُمكن أن يتحقق عبر استخدام ممارسات؛ مثل: تقليل البيانات، التي يتم جمعها إلى الحد الأدنى اللازم، وتوفير خياراتٍ واضحة للمستخدم؛ لإدارة خصوصيته، والشفافية الكاملة بشأن كيفية استخدام البيانات.

وأشار “صبحي” إلى أن استخدام البيانات الشخصية في الحملات الإعلانية، والتلاعب الانتخابي، يُعتبر تجاوزًا أخلاقيًا وأمنيًا؛ خاصةً عندما يحدث بدون موافقة واضحة، أو عندما يتم استغلال البيانات في التأثير على الرأي العام، أو السلوك الانتخابي، كما في حالات؛ مثل: قضية كامبريدج أناليتيكا، تأثير قوانين مثل GDPR، التي دفعت الشركات إلى زيادة الشفافية، وطلب موافقة صريحة لجمع البيانات، ومنحت المستخدمين حقوقًا أكثر وضوحًا للتحكم في بياناتهم، وأثرت بشكلٍ كبيرٍ على الأساليب التقليدية، وأجبرت الشركات على مراجعة وتعديل ممارساتها.

ونوه إلى أن أفضل الطرق لتوعية المستخدمين؛ تشمل: التوعية من خلال حملاتٍ تثقيفية واضحة، واستخدام الأدوات التكنولوجية لحماية الخصوصية، وتوعية المستخدمين بالطرق السهلة؛ للتحكم في خصوصياتهم؛ مثل: إدارة أذونات التطبيقات، وإعدادات المتصفحات؛ مضيفا أن الاتجاهات والتحديات الأمنية المستقبلية من المتوقع زيادة استخدام تقنيات التتبع المعقدة المعتمدة على الذكاء الاصطناعي، وتحديات الخصوصية، مع تقنيات؛ مثل: الواقع المعزز والميتافيرس، وزيادة الصعوبة في ضمان الامتثال للقوانين، مع تزايد عالمية البيانات، وتنوع التشريعات المحلية.

تأثير القوانين GDPR على الشركات

ومن المهم معرفة الجانب القانوني للأمر، وكيفية معاقبة الشركات على سوء التعامل مع البيانات، أو غيرها من الانتهاكات؛ حيث يُلزم الإطار القانوني الحالي– وبالأخص في الأنظمة التي تعتمد على اللائحة العامة لحماية البيانات (GDPR) ونظيراتها الوطنية– الشركات بالحصول على موافقة صريحة ومستنيرة من المستخدم قبل جمع أي بياناتٍ شخصية، ففي الاتحاد الأوروبي يجب أن تكون الموافقة واضحة، محددة وشاملة، وأي جمع لبياناتٍ دون ذلك يُعد انتهاكًا قانونيًا، كذلك تتطلب بعض القوانين المحلية؛ مثل: قانون حماية خصوصية المستهلك في كاليفورنيا (CCPA) قواعدًا مشابهة فيما يتعلق بالإفصاح والموافقة.

كما أن مسؤوليات قانونية تقع على عاتق الشركات؛ مثل: فيسبوك، جوجل، وأمازون؛ تتضمن عدة جوانب، منها:

- حماية البيانات: الالتزام باتخاذ التدابير الفنية والتنظيمية الملائمة؛ لتأمين البيانات، ومنع الاختراقات.

- إخطار الجهات الرقابية والمستخدمين: عند وقوع أي خرقٍ أمنيٍ، يُطلب إخطار الجهات المختصة –غالبًا خلال 72 ساعة حسب متطلبات GDPR– وإبلاغ المستخدمين المتأثرين.

- تعويض الأضرار: قد تُفرض على الشركة غرامات مالية كبيرة (يمكن أن تصل إلى نسبة من الإيرادات العالمية وفقًا لنظام GDPR)، كما قد تتعرض لدعاويٍ قضائية من قبل المتضررين؛ لاسترداد التعويضات.

كما يتم تحديد العقوبات والغرامات بناءً على عدة عوامل منها:

- شدة الانتهاك والخطورة: حيث تُحدد العقوبات بناءً على مدى التأثير على خصوصية المستخدمين، وكمية البيانات المتأثرة.

- حجم الشركة وإيراداتها: وفقًا لـ GDPR، يمكن أن تصل الغرامات إلى 4% من الإيرادات السنوية العالمية، أو مبلغٍ محددٍ (مثل 20 مليون يورو)، أيهما أكبر.

- السلوك والتكرار: يُراعى أيضًا مدى التزام الشركة بتاريخها القانوني، وسجلها في حماية البيانات؛ فالانتهاكات المتكررة تؤدي إلى عقوبات أشد.

الإجراءات الرادعة

والجدير بالذكر أن عدم الشفافية في سياسات الخصوصية، أو استخدام لغة معقدة وغير مبسطة لإخفاء آليات جمع البيانات، انتهاكًا لمبدأ الشفافية المطلوب، بموجب العديد من الأنظمة القانونية مثل (GDPR)، فالغرض من هذه القواعد، هو تمكين المستخدم من فهم كيفية استخدام بياناته، ومنحه القدرة على اتخاذ قرارٍ مستنيرٍ بخصوص منح الموافقة.

ويجب على المستخدمين أن يعلموا أنهم يستطيعون اتخاذ إجراءات رادعة؛ كالتالي:

- تقديم شكوى للجهات الرقابية: التوجه إلى الهيئات المُختصة بحماية البيانات على المستوى الوطني أو الإقليمي؛ مثل: (مفوضية حماية البيانات في الاتحاد الأوروبي).

- جمع وتوثيق الأدلة: حفظ كل المستندات والسجلات التي توضح كيفية تعرضهم للانتهاك، وكيف أثرت هذه العملية على خصوصيتهم.

- اللجوء للمحاكم: رفع دعوى قضائية فردية أو جماعية لاسترداد الحقوق والتعويض عن الأضرار الناجمة عن خرق البيانات.

- الحصول على استشارة قانونية: التعاون مع محامٍ مُتخصصٍ في قانون حماية البيانات؛ لتقديم مشورة تفصيلية حول الإجراءات الممكنة.

ولمزيدٍ من الحماية، يُمكن تعزيز دور الجهات الرقابية عبر عدة إجراءات؛ تشمل:

- التزويد بالموارد الكافية: من حيث الميزانية، والخبرات الفنية، والقدرات القانونية؛ لمواكبة التطورات التكنولوجية، وتطبيق القوانين بفعالية.

- تبني آليات الرقابة الحديثة: استخدام أدوات تقنية؛ لمراقبة الالتزام بقوانين حماية البيانات، والقيام بتحليلاتٍ دورية؛ للتأكد من عدم وجود أي انتهاكاتٍ.

- تعزيز التعاون الدولي: نظرًا للطبيعة العابرة للحدود للبيانات، يجب أن تتعاون الهيئات الرقابية في مختلف الدول؛ لتبادل المعلومات، وتنسيق الإجراءات.

- فرض عقوباتٍ واضحة وشفافة: نشر معايير واضحة للعقوبات، وتطبيقها بشكلٍ موحدٍ.

English

English